Des centaines de millions d’iPhone peuvent être piratés simplement en visitant un site Web

Quelques semaines après que Google ait découvert un kit pour pirater l’iPhone, un nouvel outil a vu le jour. Des chercheurs de Google, iVerify et Lookout ont révélé l’existence de DarkSword, une technique qui permet de compromettre les appareils iOS en visitant simplement un site Web. Les experts affirment que cet outil a déjà été utilisé dans des campagnes d’espionnage et pourrait toucher des centaines de millions d’utilisateurs.

Selon plusieurs publications de chercheurs, DarkSword est un exploit qui fonctionne comme un type d’attaque. point d’eau (ou point d’eau), une technique par laquelle les pirates informatiques infectent des sites Web légitimes pour compromettre les appareils de leurs victimes. Dans ce cas, tout iPhone vulnérable n’a qu’à charger la page pour que l’attaquant ait accès au mobile.

Contrairement aux logiciels espions classiques, DarkSword n’installe aucun fichier sur l’appareil. L’outil adopte des techniques de malware sans fichier qui impliquent le détournement des processus du système d’exploitation pour voler des données.

« Au lieu d’utiliser une charge utile de logiciel espion pour se frayer un chemin à travers le système de fichiers, celui-ci utilise simplement les processus système tels qu’ils sont conçus pour être utilisés », a expliqué Rocky Cole, co-fondateur d’iVerify.

DarkSword exploite six vulnérabilités différentes réparties sur deux chaînes d’attaque distinctes, allant du moteur de rendu WebKit au cœur iOS. Selon les ingénieurs en sécurité, l’exploit agit dans les premières minutes, extrait tout ce qu’il peut et disparaît au redémarrage de l’appareil. Comme il n’installe pas de fichiers, il laisse peu de traces, la détection devient donc plus compliquée.

Quelles données DarkSword peut-il voler sur l’iPhone

Lorsqu’un utilisateur visite un site Web infecté, les pirates peuvent voler une quantité impressionnante de données. Ceux-ci incluent les messages texte, l’historique des appels, les mots de passe WiFi, l’historique de navigation et de localisation et le portefeuille de crypto-monnaie. Ils auront également accès aux journaux iMessage, WhatsApp et Telegram, aux données de calendrier et de notes, ainsi qu’à vos informations Apple Health.

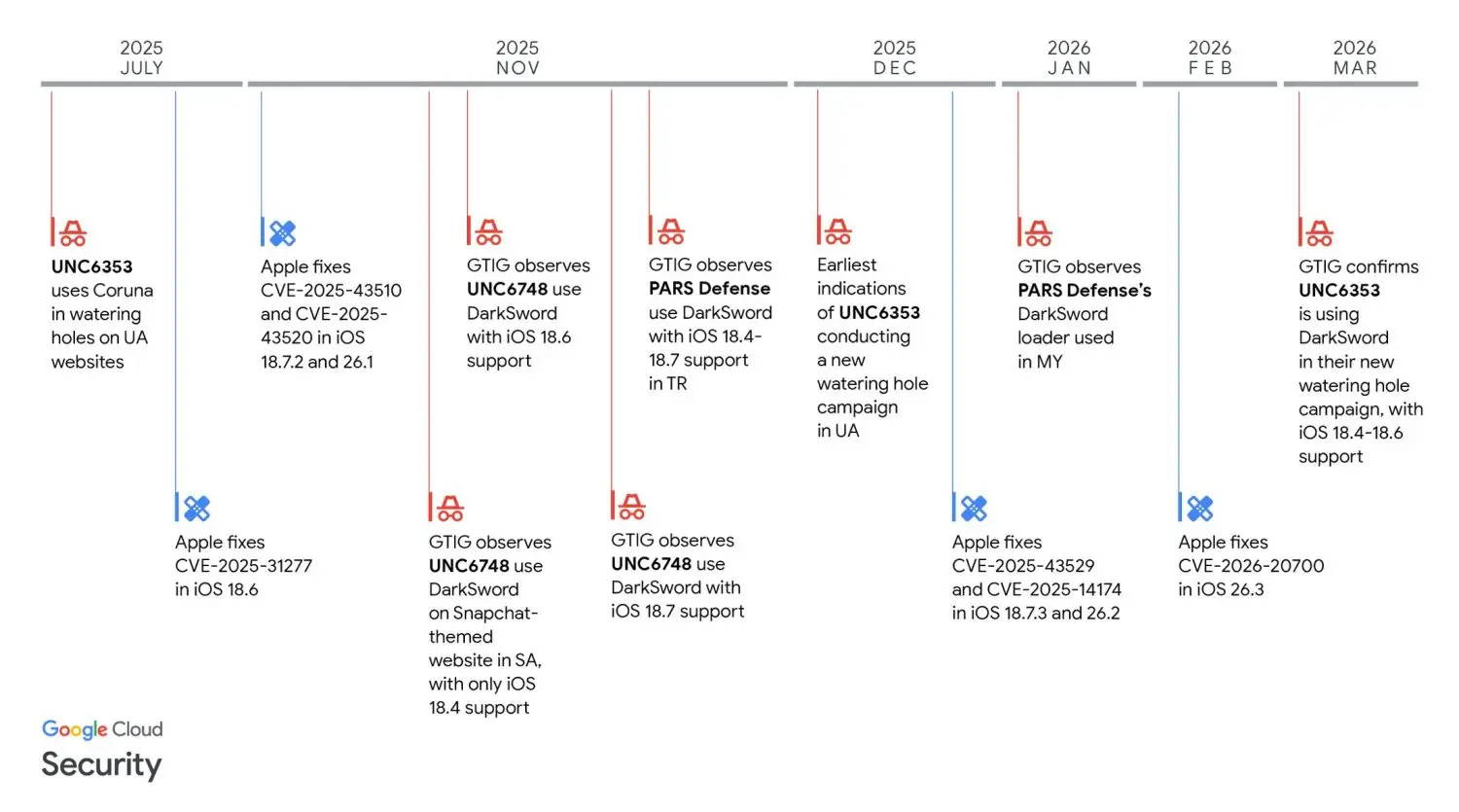

Selon le Threat Intelligence Group de Google, DarkSword est utilisé depuis au moins novembre 2025 par plusieurs acteurs, notamment des fournisseurs de logiciels espions et des groupes d’espionnage parrainés par l’État. Des campagnes actives ont été détectées contre des cibles en Arabie Saoudite, en Turquie, en Malaisie et en Ukraine.

Le cas le plus documenté concerne UNC6353, un groupe d’espionnage russe qui a utilisé l’outil Coruna sur des sites Web ukrainiens, y compris un serveur gouvernemental. Dans les cas de la Turquie et de la Malaisie, Google a identifié l’utilisation de DarkSword par des clients de PARS Defence, une société turque de sécurité et de surveillance.

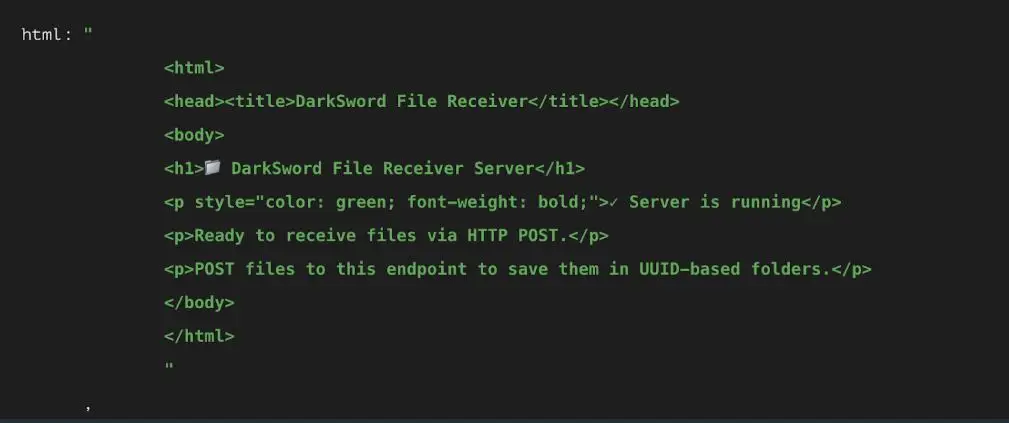

Un détail qui ressort du rapport est que les pirates ont laissé le code DarkSword complètement exposé, sans le dissimuler. Il existe des commentaires explicatifs en anglais qui incluent même le nom de l’outil, accessibles à toute personne ayant visité les sites Web infectés.

« Quiconque prendrait manuellement les différentes parties de l’exploit pourrait les placer sur son propre serveur Web et commencer à infecter les téléphones. C’est aussi simple que cela », a prévenu Matthias Frielingsdorf, co-fondateur et chercheur chez iVerify. « Tout est bien documenté. C’est trop facile. »

Plus de 270 millions d’appareils ont été exposés

Comme nous l’avons vu à La Corogne, cet outil profite des téléphones mobiles qui n’ont pas installé la version la plus récente du système d’exploitation. Le groupe de chercheurs a révélé que DarkSword affecte les appareils exécutant iOS 18.4 à iOS 18.7. Selon les données d’Apple, ces versions fonctionnent encore sur environ 270 millions d’iPhone dans le monde.

La bonne nouvelle est qu’Apple a déjà corrigé toutes les vulnérabilités avec la sortie d’iOS 26. La société technologique a également publié des mises à jour d’urgence pour les anciens modèles qui ne peuvent pas exécuter la version la plus récente du système d’exploitation.

Si vous n’avez pas encore mis à jour votre mobile, vous pouvez le faire depuis Paramètres > Général > Mise à jour du logiciel. Les experts suggèrent également d’activer le mode Isolation (ou Tight Mode) sur l’iPhone, une protection supplémentaire qui bloque certaines fonctions lors de la navigation ou de l’utilisation de services et d’applications. Ce mode s’adresse aux personnes qui pourraient être victimes d’attaques ciblées.